Garantice la ciberseguridad a largo plazo con Bihl+Wiedemann

ASi garantiza la máxima seguridad de los datos

Hoy en día, la ciberseguridad es indispensable en todas partes, incluso en el ámbito de la seguridad funcional. Con la llegada de la Industria 4.0, cada vez se intercambian más diagnósticos e información adicional a través de redes. Dado que los sistemas de seguridad y de proposito general, se conectan a menudo a través de los mismos interfaces TCP/IP en entornos de IT y OT, están surgiendo nuevas vulnerabilidades. Por tanto, es crucial que todos los sistemas sean ciberseguros.

Con la tecnología ASi, Bihl+Wiedemann garantiza la máxima seguridad de los datos en todos los ámbitos: todas las modernas pasarelas ASi-5/ASi-3 pueden actualizarse y, gracias al firmware firmado, pueden cumplir futuros requisitos de seguridad mucho después de la puesta en marcha. Además, la ruptura comunicativa entre ASi y TCP/IP aumenta la ciberseguridad. Esto significa que los requisitos de alta seguridad sólo tienen que imponerse al maestro ASi, dejando al margen a no a un gran número de dispositivos de campo. Para garantizar la seguridad de los datos en el mundo informático, también ofrecemos métodos de cifrado autenticados como AES-256 con SHA hasta 512 o RSA. También se admiten certificados personalizados para la comunicación TLS y OPC UA.

Índice

- ASi garantiza la máxima seguridad de los datos

- ASi dificulta la grabación de los mensajes intercambiados

- Actualizaciones de firmware: garantizar la integridad del sistema en todo momento

- La ruptura comunicativa entre ASi y TCP/IP aumenta la ciberseguridad

- Otras medidas para una mayor seguridad

- Paquete de software para PC específico para requisitos de ciberseguridad

- Efectos de la Ley de Ciberresiliencia en el uso de ASi

- FAQ sobre ciberseguridad

Actualizaciones de firmware: garantizar la integridad del sistema en todo momento

Las actualizaciones de firmware son más importantes que nunca en tiempos de creciente interconexión. Se debe a que contribuyen de forma decisiva a la seguridad y el rendimiento de los dispositivos. Las actualizaciones periódicas pueden cerrar rápida y eficazmentefuturas brechas de seguridad que limitan o eliminan vulnerabilidades frente a agresiones externas mal intencionadas.

El proceso de actualización de los componentes de Bihl+Wiedemann se basa en la premisa de que la integridad del sistema debe estar garantizada en todo momento. Aseguramos esto con las siguientes medidas:

Todas las pasarelas ASi-5/ASi-3 modernas son actualizables y pueden cumplir futuros requisitos de seguridad mucho después de su puesta en marcha

El firmware del servidor de actualización está firmado

Cifrado de extremo a extremo basado en certificados entre el servidor de actualización y el dispositivo que se va a actualizar

El cifrado de extremo a extremo impide que se infiltre malware en los dispositivos de Bihl+Wiedemann

La sincronización con el servidor garantiza la detección de versiones de firmware obsoletas

El proceso certificado por TÜV también está aprobado para firmware en productos de seguridad

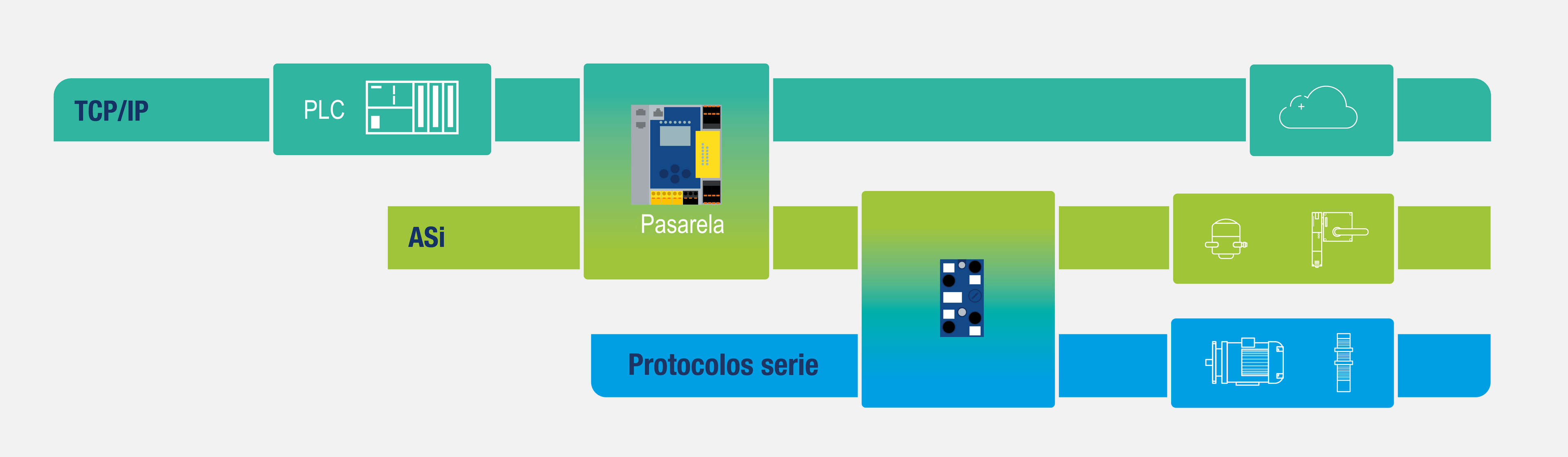

La ruptura comunicativa entre ASi y TCP/IP aumenta la ciberseguridad

La ciberseguridad también se ve incrementada por el hecho de que la pasarela crea una ruptura lógica entre TCP/IP y ASi, así como ASi Safety. Por lo tanto, sólo es necesario imponer requisitos de seguridad elevados al maestro ASi, que establece la conexión con TCP/IP. En cambio, los módulos ASi son mucho menos problemáticos en términos de seguridad, ya que no pueden comunicarse en redes TCP/IP. Por lo tanto, los responsables de la seguridad de la red tienen que concentrarse en muchos menos dispositivos y pueden comprobarlos con más detenimiento.

La pasarela de bus de campo ASi-5/ASi-3 de Bihl+Wiedemann desacopla físicamente TCP/IP de ASi-5 y ASi-5 Safety, es decir, el nivel de bus de campo y de campo. Esto es válido para sensores y actuadores con conexión ASi integrada. Pero también para módulos ASi y los sensores y actuadores conectados a ellos, incluso con protocolos serie como IO-Link.

ASi dificulta la grabación de los mensajes intercambiados

AS-Interface siempre ha sido prácticamente a prueba de escuchas por diseño. La razón es que tanto ASi-3 como ASi-5 tienen métodos de comunicación especiales que son muy difíciles de interceptar y analizar. Esto queda garantizado en el caso de ASi-3 por los pulsos sin² específicos y en el caso de ASi-5 por el método OFDM (Orthogonal Frequency-Division Multiplexing) personalizado con asignación dinámica de frecuencias. Esto hace que el registro de los mensajes intercambiados resulte muy complicado, especialmente en el caso de ASi-5 y ASi-5 Safety. Esto se debe a que se requiere todo el contexto de la configuración de la conexión entre el maestro ASi y el participante ASi. Además, se requiere una sincronización precisa de las frecuencias de reloj, como la que tiene lugar entre el maestro ASi y el participante ASi de acuerdo con el protocolo ASi-5. Estos procedimientos hacen que ASi sea mucho más a prueba de escuchas que los protocolos Ethernet industriales existentes, que pueden ser interceptados por componentes de red disponibles en el mercado.

Otras medidas para una mayor seguridad

Para garantizar la seguridad de los datos, Bihl+Wiedemann ofrece métodos de cifrado autenticados como AES-256 con SHA hasta 512 o RSA. También se admiten certificados personalizados para TLS y comunicación OPC UA. Esto permite integrar perfectamente los dispositivos en los conceptos de seguridad de IT existentes. Bihl+Wiedemann también ofrece la opción de utilizar actualizaciones de software firmadas que son autenticadas por el dispositivo antes de su uso. Las actualizaciones de software y OPC UA también se pueden bloquear localmente en el dispositivo: una protección fiable y absoluta.

Otras medidas de seguridad se implementan continuamente y están disponibles con regularidad gracias a la actualización del firmware. Por ejemplo, está prevista la encriptación de la comunicación Safe Link, de las tarjetas chip de las pasarelas y de la gestión de usuarios en las pasarelas.

Paquete de software para PC específico para requisitos de ciberseguridad

Si es necesario, ofrecemos una versión de nuestro paquete de software para PC especialmente optimizada para los requisitos de ciberseguridad de IT – especialmente en el contexto de grupos de usuarios más grandes – y que se mejora continuamente. Por ejemplo, esta versión admite la administración de usuarios con protección por contraseña y derechos individuales dentro del software, así como un «cierre de sesión de seguridad» automático tras un largo periodo de inactividad. Esto significa que el acceso a los dispositivos a través de los PC del sistema también está restringido de forma efectiva al grupo de personas autorizado.

Efectos de la Ley de Ciberresiliencia en el uso de ASi

Según la Ley de Ciberresiliencia (CRA), los dispositivos con AS-Interface (ASi) entran generalmente en la categoría de "Productos con elementos digitales", pero no en las categorías mucho más estrictas de "Productos importantes con elementos digitales" o "Productos críticos con elementos digitales". Esto significa que deben cumplirse algunas evaluaciones de riesgos y funciones básicas, pero éstas pueden realizarse tanto con ASi-3 como con ASi-5.

En particular, se implementa la administración de usuarios para los dispositivos más complejos y parametrizables de Bihl+Wiedemann, es decir, pasarelas y pasarelas de seguridad, que luego se aplica también a los módulos conectados. Para estos dispositivos también debe ser posible actualizar el software en el campo, lo que ya ocurre con todas nuestras pasarelas y pasarelas de seguridad actuales.

La seguridad cibernética es una cuestión más actual que nunca. En el entorno industrial, la estabilidad de los procesos y de la producción es cada vez más importante. ASi-5 Safety, al igual que la comunicación estándar ASi-5, es prácticamente a prueba de intercepción debido al sistema. La razón de ello es que debido a la transmisión de datos por medio de OFDM en la asignación dinámica de frecuencias, eso hace que resulte muy costosa la grabación de los mensajes intercambiados. Puesto que para esto se necesita todo el contexto del establecimiento de conexión entre maestro ASi y participante ASi. Además, se requiere una sincronización precisa de las frecuencias de reloj, como ocurre entre maestro ASi y participante ASi, de acuerdo con el protocolo ASi-5.

La seguridad cibernética también se ve reforzada por el hecho de que a causa de la pasarela se produce una ruptura de la lógica entre TCP/IP y ASi-5 y ASi-5 Safety. Los elevados requisitos de seguridad, por consiguiente, ya solo se deben plantear al maestro ASi-5, que establece la conexión con TCP/IP. Por el contrario, los módulos ASi-5 son mucho menos problemáticos desde el punto de vista de la técnica de seguridad, ya que no pueden comunicarse en redes TCP/IP. Los responsables de la seguridad de la red pueden, por lo tanto, concentrarse en un número mucho menor de dispositivos y examinarlos con más detalle.

Debido a la fuerte interconexión de los dispositivos de Industria 4.0, el tema de la seguridad de los datos está adquiriendo una enorme importancia. Al fin y al cabo, cualquier dispositivo con acceso a otros dispositivos de una red puede utilizarse como plataforma de ataque. Hacemos posible la integración perfecta de nuestros dispositivos en los conceptos de seguridad informática existentes y garantizamos la seguridad de los datos de la siguiente manera:

Todas las pasarelas ASi-5/ASi-3 modernas son actualizables y pueden cumplir futuros requisitos de seguridad mucho después de su puesta en marcha.

El firmware del servidor de actualización está firmado.

Cada dispositivo habilitado para TCP/IP recibe un certificado individual para la comunicación SSL en la producción.

AS-interface aumenta la seguridad a causa de la interrupción comunicativa entre TCP/IP y los dispositivos de campo.

OPC UA utiliza métodos de cifrado acreditados como AES-256 con SHA hasta 512 o RSA.

Las actualizaciones de software y OPC UA también se pueden bloquear localmente en el dispositivo: una protección fiable y absoluta.

Los dispositivos con AS-Interface (ASi) se incluyen generalmente en la categoría de «Productos con elementos digitales», pero no en las categorías mucho más estrictas de «Productos importantes con elementos digitales» o «Productos críticos con elementos digitales».

Esto significa que deben cumplirse algunas evaluaciones de riesgos y funciones básicas, pero estas pueden implementarse tanto con ASi-3 como con ASi-5. En particular, en los dispositivos más complejos y parametrizables de Bihl+Wiedemann, es decir, pasarelas y pasarelas de seguridad, se implementa una administración de usuarios que luego también se aplica a los módulos conectados.

Para estos dispositivos también deben ser posibles las actualizaciones de software sobre el terreno, cosa que ya sucede con todas nuestras pasarelas o pasarelas de seguridad actuales.

Además, los fabricantes están obligados a observar y, si es necesario, corregir los agujeros de seguridad en su software y en las bibliotecas empleadas. Bihl+Wiedemann es consciente de la responsabilidad y ya está actuando en consecuencia actualmente.

¿Qué hace que la actualización del firmware de los componentes Bihl+Wiedemann sea tan (ciber)segura?

El proceso de actualización de los componentes de Bihl+Wiedemann sigue la premisa: La integridad del sistema siempre debe estar garantizada.

La integridad de los datos es un requisito básico muy extendido en los sistemas de automatización. Sin embargo, con la creciente interconexión de dispositivos, este requisito ya no es suficiente. Más bien hay que garantizar la integridad de todo el sistema, no sólo la transmisión, sino también el software o firmware de los componentes individuales.

ZVEI e. V., la asociación de la industria eléctrica y digital, ha resumido en una hoja en blanco lo que importa cuando se trata de integridad:

- Las actualizaciones desempeñan un papel importante en la eliminación de vulnerabilidades relevantes para la seguridad en los componentes

- Debe comprobarse la integridad y autenticidad de las actualizaciones antes de instalarlas (especialmente para excluir cambios realizados por posibles atacantes)

- Si la integridad no está cumplida, la actualización no debe instalarse

- Las sumas de comprobación simples no ofrecen protección contra los cambios intencionados de los atacantes, ya que también pueden ser manipuladas

- Las firmas o las funciones hash criptográficas basadas en claves protegen eficazmente contra un cambio en la suma de comprobación

Nuestras medidas tienen en cuenta constantemente las especificaciones de la ZVEI. Cómo garantizamos de forma fiable su seguridad en el proceso de actualización:

- Cifrado de extremo a extremo basado en certificados entre el servidor de actualización y el dispositivo que hay que actualizar.

- El cifrado de extremo a extremo evita la infiltración de malware en los dispositivos Bihl+Wiedemann

- La comparación con el servidor garantiza la detección de versiones de firmware obsoletas

- El procedimiento aprobado por TÜV también está homologado para firmware en productos de seguridad

¿Qué importancia tiene la serie de normas IEC 62443: redes de comunicación industrial – seguridad de redes y sistemas?

En nuestra opinión, esta serie de normas es la mejor norma para la seguridad en el campo de la automatización industrial y los sistemas de control (Industrial Automation and Control Systems - IACS). Cabe suponer que se armonizará un mayor desarrollo de estas normas para la CRA, es decir, se aceptará como estado de la técnica de conformidad con la CRA. La serie de normas prevé diferentes niveles de seguridad (SL) en función del riesgo, que difieren en la intensidad de las medidas de protección. Es probable que los dispositivos con una clasificación más alta según la CRA (productos críticos o importantes) tengan que cumplir con SL más elevados.

Tanto ASi-3 como ASi-5 poseen métodos de comunicación especiales que son muy difíciles de interceptar y analizar. En el caso de ASi-3, esto está garantizado mediante los impulsos específicos de sin² y, en el caso de ASi-5 mediante el método OFDM (multiplexación por división de frecuencia ortogonal) adaptado.

Estos procedimientos hacen que ASi sea mucho más segura frente a la interceptación que los protocolos Ethernet industriales existentes que pueden ser interceptados por componentes de red habituales en el comercio.

¿Bihl+Wiedemann utiliza software de código abierto en sus dispositivos?

En algunos de nuestros dispositivos también se utilizan componentes de código abierto.

Todos los componentes de software se seleccionan, califican y prueban internamente con sumo cuidado, y su funcionamiento se verifica mediante pruebas finales de calidad en los dispositivos.

Cuando se actualizan los componentes, también se comprueba cada cambio, se vuelven a evaluar los componentes en cuestión y se prueba de nuevo el funcionamiento del dispositivo.

El software no envía ninguna información al exterior

No hay servicios implementados en los dispositivos que transmitan datos internos a servidores de terceros.

Aparte de las opciones anunciadas para el mantenimiento (remoto) protegido por contraseña, no hay ningún mantenimiento oculto ni accesos remotos a través de los cuales se transmitan pasiva o activamente datos de los dispositivos.

En las pasarelas ASi-5/ASi-3, los accesos también pueden desconectarse por separado directamente en el dispositivo.

Si detectamos una vulnerabilidad en el software de uno o varios dispositivos, el stock se bloquea inmediatamente y se comprueba para que no se entreguen más dispositivos hasta que se haya rectificado la vulnerabilidad.

Desde 2019, ofrecemos a los clientes la posibilidad de actualizar los dispositivos más nuevos que ellos mismos han recibido. También ofrecemos una actualización del firmware relevante para la seguridad mediante un procedimiento certificado por la TÜV.

Si detectamos algún problema de seguridad, se informará rápidamente a todos los clientes.